Geld oder Daten: Vor diesen Lösegeld-Trojanern müssen Sie sich schützen

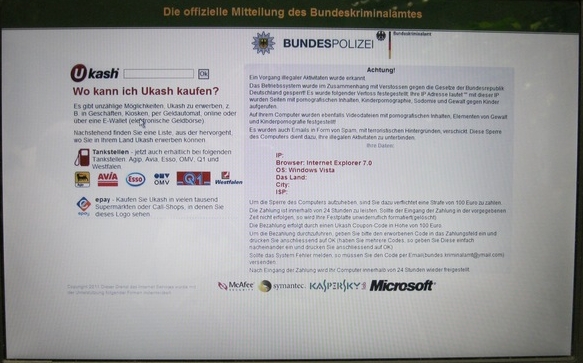

Ein sogenannter BKA-Trojaner: Schadprogramme,. die den eigenen Computer verschlüsseln und für den Zugriff Geld fordern, hatten 2014 Hochsaison. BIld: Polizei

Es ist mit das Schlimmste, was einem Computerbesitzer passieren kann: Plötzlich ist der Rechner gesperrt, verschlüsselt. Dateien, Dokumente, Bilder können nicht mehr abgerufen werden – weil ein Lösegeld-Trojaner den PC verriegelt hat. 2014 hatte sogenannte Ransomware Hochsaison. Wir zeigen die gefährlichsten Schädlinge.

Geld oder Daten. Das ist, auf den Punkt gebracht, das „Geschäftsmodell“, mit dem Lösegeld-Trojaner und ihre kriminellen Hintermänner arbeiten. Wenn die kleinen Schadprogramme einen Computer infiziert haben, verschlüsseln sie die Festplatte und der Computernutzer bekommt eine Nachricht zu sehen: Wenn er seine Dateien wiederhaben möchte, soll er den Erpressern Lösegeld bezahlen – über anonyme Zahlungswege wie Bitcoins, Ukash oder Paysafecard.

Computernutzer haben seit Ende der 1980er Jahre, als der so genannte AIDS-Trojaner mit Hilfe von infizierten Disketten unerlaubt Daten verschlüsselte, mit Erpresserprogrammen – sogenannter Ransomware – zu kämpfen. In den vergangenen Jahren war die Gefahr, von solchen Schadprogrammen infiziert zu werden, nicht allzu groß. 2014 allerdings stellten die Experten des Antivirenherstellers Kaspersky Lab nach eigenen Angaben ein wahres Revival cyberkrimineller Verschlüsselungsprogramme fest. „Mittlerweile werden neben PC-Anwendern auch Mobile- und Mac-Nutzer attackiert“, so Kaspersky.

Grundsätzlich gibt es zwei Arten von Ransomware. Einige blockieren den Zugriff auf den infizierten Computer und fordern vom Nutzer ein Lösegeld für die Entsperrung. Andere gehen noch weiter, und verschlüsseln Dateien auf dem Computer.

Und das sind laut Kaspersky die aktuell gefährlichsten Erpresserprogramme

Die Ransomware „ZeroLocker“ verschlüsselt nahezu alle Dateien auf dem infizierten Rechner und fügt den chiffrierten Dateien die Erweiterung „encrypt“ („verschlüsselt“) hinzu. Die Cyberkriminellen hinter ZeroLocker verlangen zunächst eine Zahlung von 300 US-Dollar in Bitcoins für die Entschlüsselung der Dateien. Zahlt das Opfer nicht umgehend, so erhöht sich die Gebühr auf 500 und mit der Zeit dann auf 1.000 US-Dollar.

Das Programm „Onion“ nutzt nicht nur das Anonymisierungsnetzwerk Tor, um Server zu verbergen, sondern unterstützt auch die vollständige Interaktion mit Tor. Onion verwendet zudem einen ansonsten unüblichen kryptographischen Algorithmus, der die Dateientschlüsselung fast unmöglich macht.

Im vergangenen Jahr wurden vermehrt Android-Anwender mit Ransomware-Programmen attackiert – unter anderem durch den Schädling „Svpeng“. Das Programm blockiert das Smartphone unter dem Vorwand, sein Besitzer habe angeblich kinderpornografische Inhalte angesehen, und verlangt eine „Strafe“ von 500 US-Dollar, nach deren Zahlung das Mobiltelefon wieder entsperrt würde. Ähnlich funktioniert der sogenannte BKA-Trojaner, der unter dem Namen der Polizei REchner verschlüsselt und Geld fordert.

Ein anderer Trojaner mit dem Namen „Koler“ verwendet denselben Ansatz: Er blockiert den Zugriff auf das Gerät und verlangt eine Lösegeldzahlung in Höhe von 100 bis 300 US-Dollar, damit das Smartphone entsperrt wird. Wie Svpeng versendet Koler diese Nachricht im Namen der Polizei. Koler greift Opfer in mehr als 30 Ländern weltweit an und verwendet dabei lokalisierte „Polizei“-Mitteilungen – auch in deutscher Sprache.

Im vergangenen Jahr tauchte auch der erste Dateiverschlüsseler unter Mac OS X auf – „Trojan-Ransom.OSX.FileCoder“. DAbei handelt es sich um einen bedingt funktionierenden Prototyp, dessen Autor allerdings beschlossen hat, den Schädling nicht weiterzuentwickeln, so Kaspersky.

Einer der bekanntesten Schädlinge überhaupt ist die Banking-Malware „ZeuS“. Mit ZeuS kommt das Programm „Cryptolocker“ zum Einsatz, das Dateien des Opfers verschlüsselt und ein Lösegeld verlangt, wenn der Banktrojaner ZeuS auf dem Opfer-PC keinen Erfolg hatte.

Lösegeld-Trojaner werden, wie andere Malware auch, über schädliche E-Mail-Anhänge sowie das Ausnutzen von Sicherheitslücken in Web-Browsern oder Programmen verbreitet.

So schützen Sie sich gegen Lösegeld-Trojaner

- Öffnen Sie niemals den Anhang von Mails, die Sie nicht erwarten oder die Ihnen merkwürdig vorkommen. Das gilt vor allem für vermeintliche Rechnungen oder Mahnungen.

- Gestatten Sie auf fragwürdigen Internetseiten (z.B. Streaming-Portalen) niemals, dass ein bestimmtes Programm für die Nutzung aktiviert wird. Vor allem hinter angeblich notwendigen Video-Programmen stecken fast immer gefährliche Trojaner.

- Surfen Sie im Internet nur mit einem aktuellen Virenscanner.

- Sichern Sie in regelmäßigen Abständen Ihren Computer und Ihre Daten. „Regelmäßige Backups sollten bei Internetnutzern zur IT-Sicherheitsroutine gehören“, sagt Marco Preuss, Direktor des europäischen Forschungs- und Analyseteams bei Kaspersky Lab.

- Zahlen Sie niemals, wenn Ihr Computer zum Ziel eines Lösegeld-Trojaners wurde. Denn auch bei ZAhlung bekommen Sie Ihre Daten nicht zurück. „Wir raten Nutzern davon ab, Geld an Cyberkriminelle zu überweisen“, sagt auch Preuss. Stattdessen sollte die Polizei informiert werden – auch, wenn das im Einzelfall eher wenig nutzen dürfte.